攻撃者視点で先回りのセキュリティ対策を

- Webアプリケーション診断

複雑な事前設定は不要!URLの⼊⼒だけで簡単に脆弱性診断 - WordPress診断

外部攻撃の⽷⼝や設定不備により情報が公開されていないか診断 - API診断

Web上にアップロードしたOpenAPIの定義ファイル(yaml)に対して診断を実⾏します。

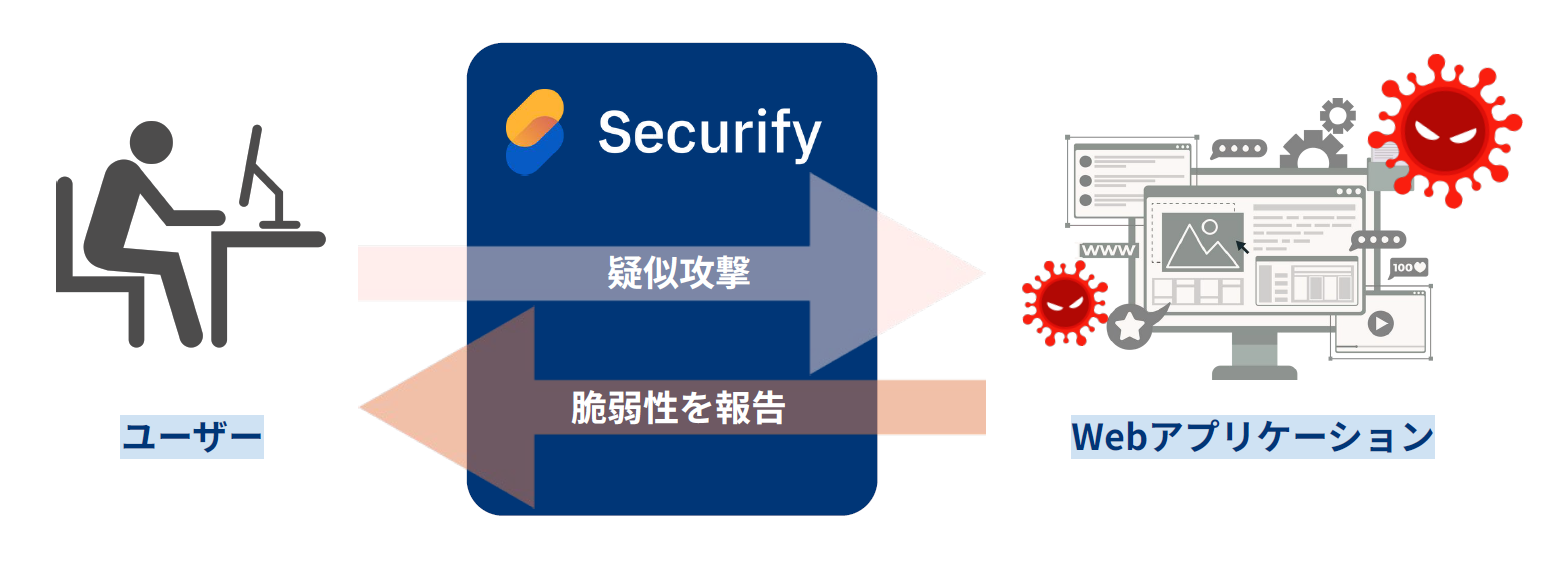

Webアプリケーション診断

攻撃者視点で疑似的な攻撃を⾏い、Webアプリケーションに潜む可能性のある脆弱性を診断します。

⼈間で⾔う健康診断のように、定期的な診断を通じて致命的なセキュリティリスクの発⾒や被害の予防につながります。

診断対象

アプリケーション

ミドルウェア

※ミドルウェアについてはインターネット経由で検知できるCVE検査となります

シナリオ診断

特有の値を⼊⼒したり登録したりしなければいけない複雑なアプリケーションでもシナリオを作成することにより診断が可能になります。

診断項⽬

SQLインジェクション、サーバサイドテンプレートインジェクション(SSTI)、CORSの設定不備など、約4,000項目以上の診断が実施可能。

レコーダー認証

Google Chromeのレコーダー機能を利⽤します。画⾯遷移を記録し、シナリオファイルを作成。そこから、アップロードするだけで簡単に認証を突破できます。Basic認証も可能です。

※対応している認証⽅式は限定的になりますので、ご了承ください。

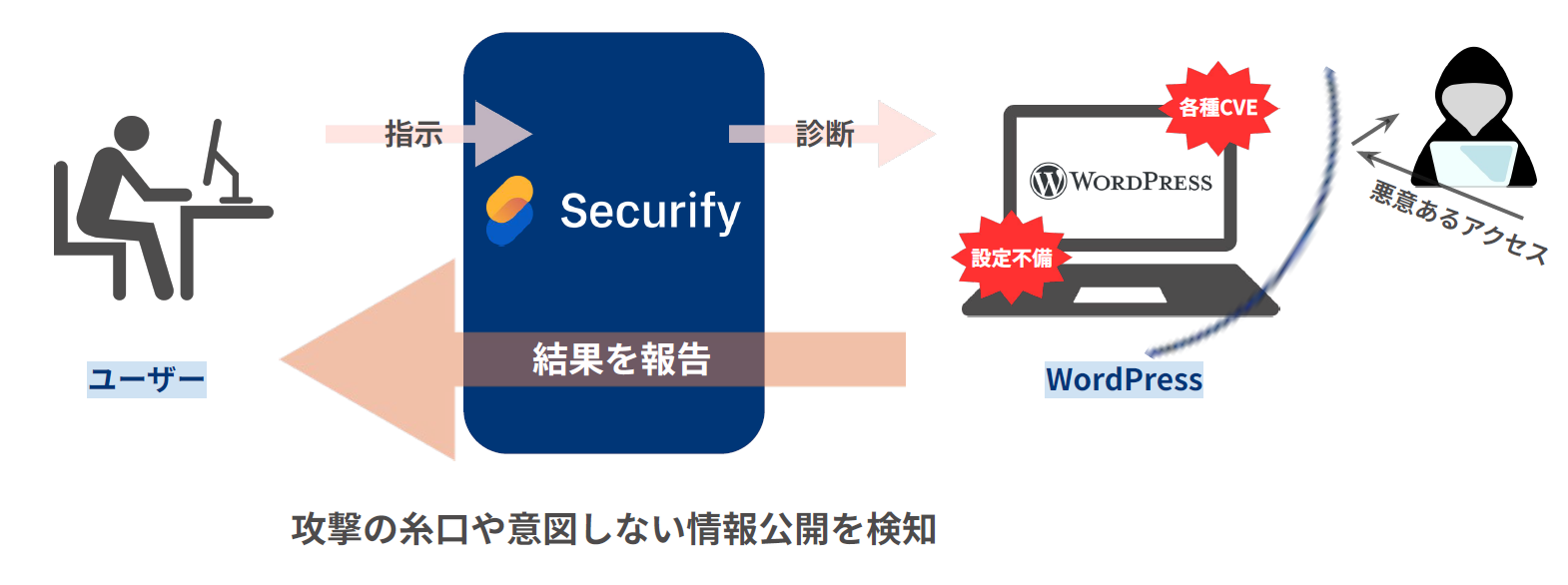

WordPress診断

コーポレートサイトなどを作成する上で利⽤されるCMSである「WordPress」に対して、サイト改ざんにつながるような外部攻撃の⽷⼝や設定不備により情報が公開されていないか診断します。

WordPress特有の脅威

WordPress利⽤時におけるセキュリティインシデントとして、不正アクセスによる情報の改ざんが急増しています。2017年にWordPress「4.7.0」および「4.7.1」のバージョンを利⽤しているサイトの150万件以上が不正改ざんに遭うという被害が発⽣しました。

診断項⽬

- 管理画⾯の公開状況

- REST APIの公開状況

- ログイン画⾯の公開状況

- wp-signup.phpの公開状況

- wp-config.phpの公開状況 他

さらに、WordPressを動作させているサーバのミドルウェアなどのCVEも検出可能です。

様々な公開状況を診断することで、攻撃者に有利な情報が公開されていないかを可視化できます。

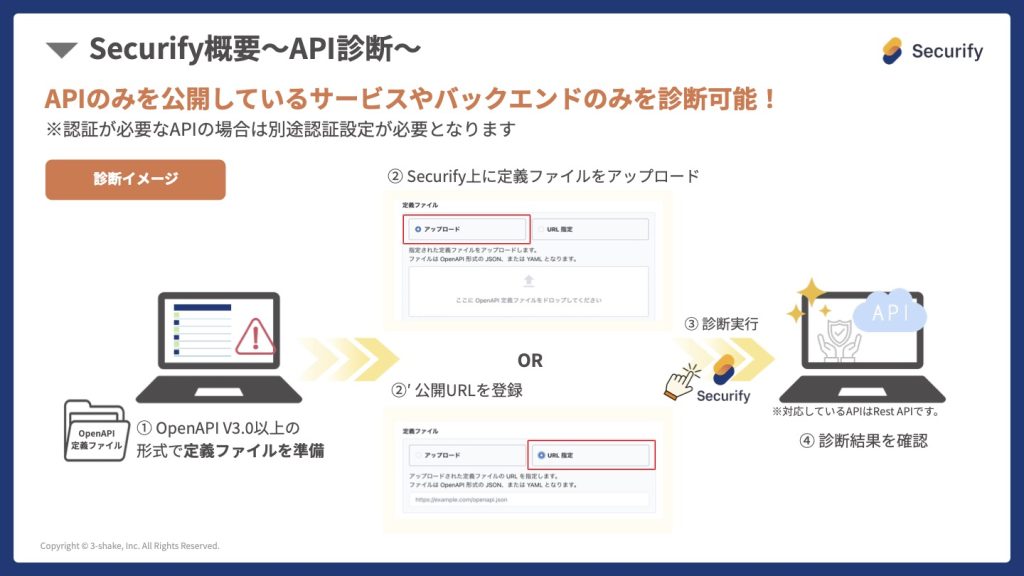

API診断

APIのみを公開しているサービスやバックエンドのみを診断可能です。

※認証が必要なAPIの場合は別途認証設定が必要となります